Ana sawetara alternatif sumber terbuka sing migunani saliyane solusi keamanan asli sing diwenehake perusahaan awan.

Iki minangka conto wolung teknologi keamanan awan sumber terbuka sing luar biasa.

AWS, Microsoft, lan Google mung sawetara perusahaan awan sing nyedhiyakake macem-macem fitur keamanan asli. Sanajan teknologi kasebut pancen migunani, nanging ora bisa nyukupi kabutuhan saben wong. Tim IT kerep nemokake kesenjangan ing kapasitas kanggo nggawe lan njaga beban kerja kanthi aman ing kabeh platform kasebut nalika pangembangan awan maju. Pungkasane, pangguna kudu nutup kesenjangan kasebut. Teknologi keamanan awan sumber terbuka migunani ing kahanan kaya iki.

Teknologi keamanan awan sumber terbuka sing akeh digunakake asring digawe dening organisasi kaya Netflix, Capital One, lan Lyft sing duwe tim IT sing cukup gedhe kanthi keahlian awan sing akeh. Tim miwiti proyek kasebut kanggo ngrampungake syarat tartamtu sing ora ditindakake dening alat lan layanan sing wis kasedhiya, lan mbukak sumber piranti lunak kasebut kanthi pangarep-arep bisa uga migunani kanggo bisnis liyane. Sanajan ora kalebu kabeh, dhaptar solusi keamanan awan sumber terbuka sing paling disenengi ing GitHub iki minangka papan sing apik kanggo miwiti. Akeh sing kompatibel karo setelan maya liyane, dene liyane dibangun kanthi jelas supaya bisa digunakake karo AWS, awan umum sing paling populer. Deleng teknologi keamanan iki kanggo nanggepi kedadeyan, tes proaktif, lan visibilitas.

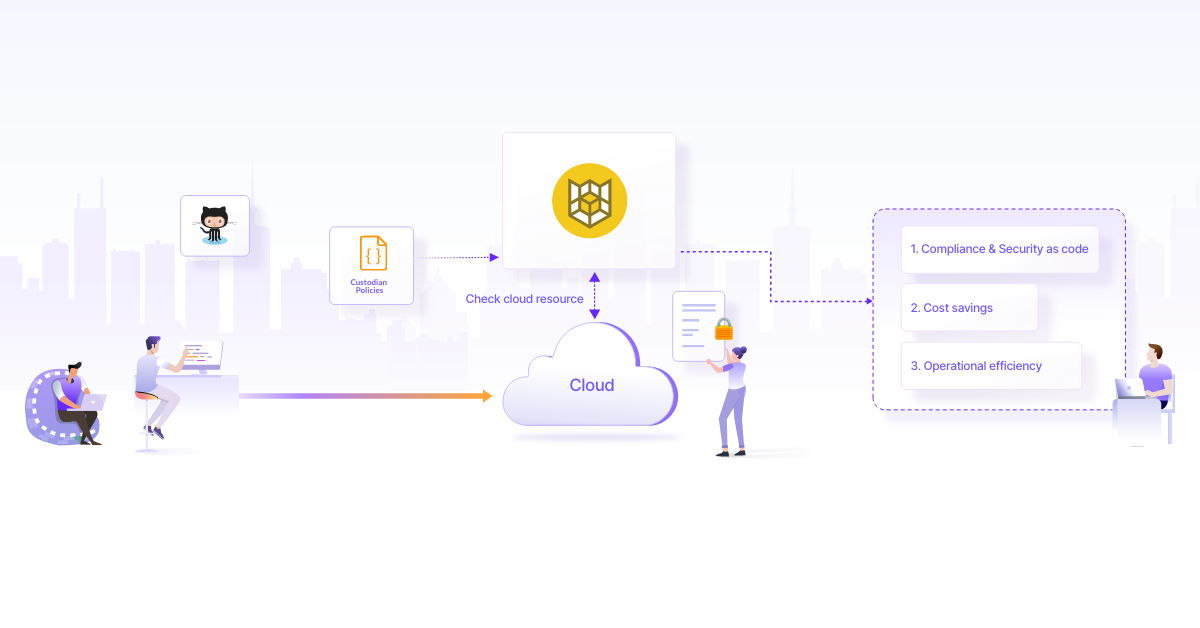

Awan Kustodian

Manajemen lingkungan AWS, Microsoft Azure, lan Google Cloud Platform (GCP) ditindakake kanthi bantuan Cloud Custodian, mesin aturan tanpa negara. Kanthi pelaporan lan analitik gabungan, nggabungake sawetara rutinitas kepatuhan sing digunakake perusahaan dadi platform siji. Sampeyan bisa nggawe aturan nggunakake Cloud Custodian sing mbandhingake lingkungan karo syarat keamanan lan kepatuhan uga kritéria kanggo optimalisasi biaya. Jinis lan klompok sumber daya sing kudu dipriksa, uga tumindak sing bakal ditindakake ing sumber daya kasebut, ditulis ing kabijakan Cloud Custodian, sing ditetepake ing YAML. Sampeyan bisa, umpamane, nggawe kabijakan sing nggawe enkripsi ember kasedhiya kanggo kabeh ember Amazon S3. Kanggo ngrampungake aturan kanthi otomatis, sampeyan bisa nggabungake Cloud Custodian karo runtime tanpa server lan layanan awan asli. Wiwitane digawe lan kasedhiya minangka sumber gratis dening

Kartografi

Gambar utama ing kene yaiku peta Infrastruktur sing digawe kanthi kartografi. Alat grafik otomatis iki nyedhiyakake representasi visual saka sambungan antarane komponen infrastruktur awan sampeyan. Iki bisa nambah visibilitas keamanan sakabèhé tim. Gunakake alat iki kanggo nggawe laporan aset, ngenali vektor serangan potensial, lan nemtokake kesempatan perbaikan keamanan. Insinyur ing Lyft nggawe kartografi, sing nggunakake database Neo4j. Ndhukung macem-macem layanan AWS, G Suite, lan Google Cloud Platform.

Diffy

Alat triase alat sing populer banget kanggo forensik digital lan respon kedadeyan diarani Diffy (DFIR). Tanggung jawab tim DFIR sampeyan yaiku nggoleki aset sampeyan kanggo bukti apa wae sing ditinggalake dening penyusup sawise lingkungan sampeyan diserang utawa disusupi. Iki bisa uga mbutuhake tenaga kerja tangan sing abot. Mesin pembeda sing ditawakake Diffy nuduhake kedadeyan anomali, mesin virtual, lan kegiatan sumber daya liyane. Kanggo mbantu tim DFIR nemtokake lokasi penyerang, Diffy bakal ngandhani sumber daya sing tumindak aneh. Diffy isih ana ing tahap awal pangembangan lan saiki mung ndhukung conto Linux ing AWS, nanging arsitektur plugin bisa ngaktifake awan liyane. Tim Intelijen Keamanan lan Tanggepan Netflix nemokke Diffy, sing ditulis nganggo Python.

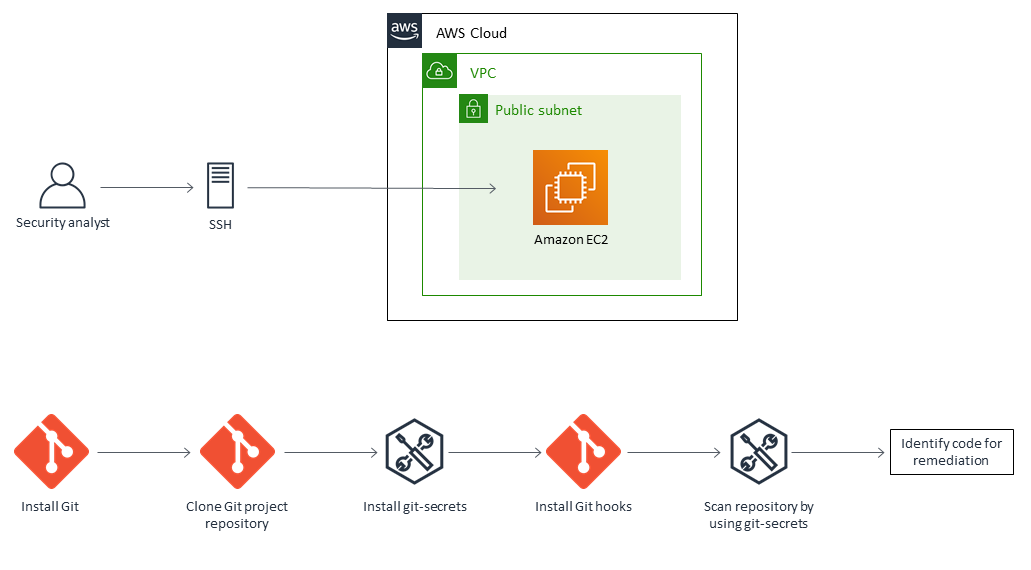

Git-rahasia

Alat keamanan pangembangan iki sing diarani Git-secrets nglarang sampeyan nyimpen rahasia uga data sensitif liyane ing repositori Git sampeyan. Sembarang pesen commit utawa commit sing cocog karo salah sawijining pola ekspresi terlarang sing wis ditemtokake bakal ditolak sawise dipindai. Git-rahasia digawe karo AWS ing atine. Iki dikembangake dening AWS Labs, sing isih tanggung jawab kanggo pangopènan proyek.

OSSEC

OSSEC minangka platform keamanan sing nggabungake pemantauan log, keamanan Alexa lan manajemen acara, lan deteksi intrusi adhedhasar host. Sampeyan bisa nggunakake iki ing VM berbasis awan sanajan asline dirancang kanggo proteksi ing papan. Kemampuan adaptasi platform minangka salah sawijining kaluwihan. Lingkungan ing AWS, Azure, lan GCP bisa digunakake. Kajaba iku, ndhukung macem-macem OS, kalebu Windows, Linux, Mac OS X, lan Solaris. Saliyane ngawasi agen lan tanpa agen, OSSEC nawakake server administrasi terpusat kanggo nglacak aturan ing sawetara platform. Ciri-ciri penting OSSEC kalebu: Sembarang owah-owahan file utawa direktori ing sistem sampeyan bakal dideteksi kanthi ngawasi integritas file, sing bakal menehi kabar. Pemantauan log ngumpulake, mriksa, lan menehi kabar babagan prilaku sing ora biasa saka kabeh log ing sistem kasebut.

Deteksi rootkit, sing menehi tandha yen sistem sampeyan ngalami owah-owahan kaya rootkit. Nalika intrusi tartamtu ditemokake, OSSEC bisa nanggapi kanthi aktif lan langsung tumindak. Yayasan OSSEC ngawasi pangopènan OSSEC.

GoPhish

kanggo phish testing simulasi, Gophish iku sawijining program mbukak-sumber sing mbisakake ngirim email, nelusuri, lan nentokake carane akeh panampa ngeklik link ing email palsu Panjenengan. Lan sampeyan bisa ndeleng kabeh statistik. Iki menehi tim abang sawetara cara serangan kalebu email biasa, email karo lampiran, lan malah RubberDuckies kanggo nyoba keamanan fisik lan digital. Saiki luwih saka 36 phishing Cithakan kasedhiya saka masyarakat. Distribusi basis AWS sing wis dimuat karo template lan diamanake kanggo standar CIS dikelola dening HailBytes kene.

Prowler

Prowler minangka alat baris perintah kanggo AWS sing ngevaluasi infrastruktur sampeyan dibandhingake karo standar sing disetel kanggo AWS dening Pusat Keamanan Internet uga pemeriksaan GDPR lan HIPAA. Sampeyan duwe pilihan kanggo mriksa infrastruktur lengkap utawa profil utawa wilayah AWS tartamtu. Prowler nduweni kemampuan kanggo nglakokake akeh review bebarengan lan ngirim laporan ing format kalebu CSV, JSON, lan HTML. Kajaba iku, AWS Security Hub kalebu. Toni de la Fuente, pakar keamanan Amazon sing isih melu pangopènan proyek kasebut, ngembangake Prowler.

Monyet Keamanan

Ing setelan AWS, GCP, lan OpenStack, Security Monkey minangka alat pengawas sing ngawasi modifikasi kebijakan lan persiyapan sing lemah. Contone, Security Monkey ing AWS menehi kabar yen sampeyan nggawe utawa mbusak ember S3 lan uga grup keamanan, ngawasi kunci AWS Identity & Access Management, lan nindakake sawetara tugas ngawasi liyane. Netflix nggawe Security Monkey, sanajan mung menehi perbaikan masalah cilik saiki. AWS Config lan Google Cloud Assets Inventory minangka pengganti vendor.

Kanggo ndeleng alat open source sing luwih apik ing AWS, priksa HailBytes ' Penawaran pasar AWS ing kene.